苹果发布iOS 12.1软件更新,修复大量问题

在更新iPad Pro、Mac Mini和MacBook Air产品阵容的同时,苹果今天还发布了iOS 12.1系统,带来了包括支持eSIM、群组FaceTime、实时景深控制和全新Emoji在内的诸多新功能。iOS 12.1还解决了iPhone XS/XS Max/XR用户面临的信号差和美颜门两个问题。

此外,iOS 12.1还修复了多个重大安全漏洞,包括iOS 12.1、Safari 12.0.1、iCloud for Windows、iTunes、watchOS 5.1、tvOS 12.1和macOS。其中iOS 12.1修复了多个FaceTime漏洞,macOS High Sierra更新修复了同一Wi-Fi网络内恶意数据包导致苹果设备崩溃和重启的漏洞。

北京互联网法院首案昨日开庭:原被告视频连线

今年9月9日,随着北京互联网法院挂牌成立,该院电子诉讼平台正式对社会公众开放。“抖音短视频”诉“伙拍小视频”著作权权属、侵权纠纷成为北京互联网法院受理的第一案,昨日上午9点半,北京互联网法院张雯院长作为审判长敲响法槌,公开开庭审理了该案。

在昨天的庭审现场,案件以全程在线的方式进行审理。原被告双方都不需要到庭,而是通过远程登录北京互联网法院电子诉讼平台的方式参加诉讼。庭审现场通过法庭正前方墙面上的一块长条形电子屏幕以视频的方式呈现。大屏幕被分为三块,左右两侧分别为原被告的影像,中间则是审判席。

参考链接:https://www.ithome.com/0/391/805.htm

微软将印度客户银行数据分享给美国情报机构

据外媒报道,来自DNA Money分享的一份最新报告显示,微软向美国情报机构披露了其印度客户的个人财务细节信息。报告称,微软将客户转移到Microsoft Office 365上的银行数据分享给了美国情报机构。报告还指出,消费者对微软的这一行为并不知情。

此外,报告还披露,微软在美国收到了4000多个来自政府要求提供印度客户的请求或法律要求,期间它至少披露了3036次信息。然而根据微软跟印度银行达成的协议,微软只有在得到印度政府或印度法院颁布的命令时才能访问和共享数据。对此,微软方面回应称,任何政府都无权直接访问他们用户的任何数据,对于他们来说,数据隐私是头等大事,他们从不提供客户数据,除非他们收到了关于特定账户或个人标识的合法有效文件、传票等,同时还得让他们认为目标账户或标识符合法律规定且还符合其公司的相关规定。

参考链接:https://www.cnbeta.com/articles/tech/782917.htm

苹果发布iOS 12.1更新后,数小时内就出现新的iPhone密码绕过漏洞

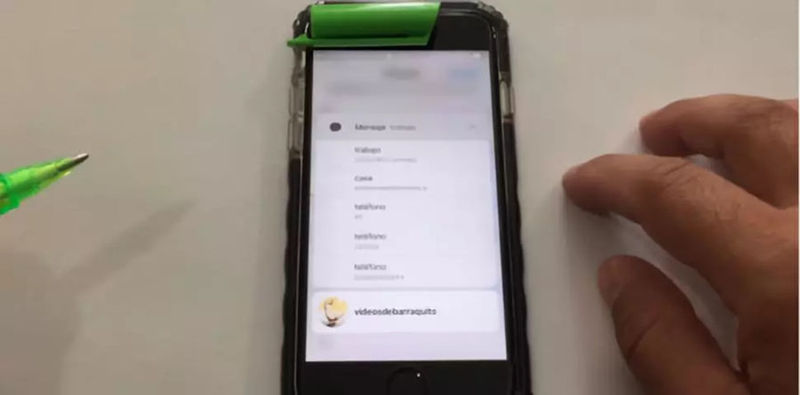

据外媒报道,虽然苹果为iOS 12发布了安全补丁,修复了多个问题,但iOS专家、黑客Jose Rodriguez在iOS 12.1中发现了又一个漏洞,即可以在绕过密码的情况下使用群组FaceTime访问联系人列表。用户可以通过接听电话或让Siri打电话然后切换到FaceTime上来利用密码绕过漏洞。

一旦切换到FaceTime状态下,即便设备还处于锁屏状态,用户只要进入右下角菜单并点击“添加联系人”之后就可以访问iPhone上的完整联系人列表。另外,在访问联系人列表之后,用户还能通过使用iOS 3D Touch功能查看地址簿的每一位联系人的额外信息并且还能发起新的通话。Rodriguez表示,他发现这个新的密码绕过漏洞可以在所有支持苹果群组FaceTime功能的iPhone机型上使用。不过他也指出,若想要解决掉这个漏洞则可以通过关闭Siri在主屏幕上使用功能就可以。

参考链接:https://thehackernews.com/2018/10/iphone-ios-passcode-bypass.html

谷歌Home Hub存在诸多安全隐患

新浪科技讯 北京时间10月31日上午消息,谷歌]首次涉足智能显示器领域并且推出了Google Home Hub,产品得到大家的一致好评。然而,根据一项安全审查,事实情况可能有所不同。一位研究人员声称这项设备的安全性“令人大失所望”。当然,谷歌肯定是否认这些说法的。

Google Home Hub无法像JBL Link View、Lenovo Smart Display等其他智能助手显示器在安卓系统上运行,而是使用谷歌的Cast Platform。根据近期的一次采访,似乎是因为公司对于Cast Platform更加熟悉才做出此决定的。

研究人员杰里·甘布林(JerryGamblin)表示,这一决定就使得设备可能面临诸多安全隐患。根据他的研究,使用不安全的应用程序接口可以在一些情况下远程控制HomeHub。据此,甘布林能够利用command prompt命令让Google Home Hub重新启动。“过去两个晚上,我一直在研究Google Home Hub的安全性,结果令人大失所望。通过(非正式)的应用程序接口,可以不经身份验证就能进行远程控制。” API是Google Home应用程序用于连接设备的。更重要的是,这已经不是新闻媒体第一次报道此“安全漏洞”了。今年早些时候出现了更为严重的安全问题,即它可以揭露Chromecast或Google Home设备的准确位置(精确到街道地址)。

在上一次被曝出安全漏洞之后,谷歌修补了此漏洞,但是其他问题似乎依然未去处理。无所畏惧的黑客和研究人员还在继续利用该应用程序接口存在的问题进行尝试。谷歌对此发表声明:“所有的Google Home设备在设计时都将用户安全和隐私问题置于首位,设备采用了受硬件保护的启动机制,进而确保只有谷歌认证的代码可以在设备上使用。此外,任何携带用户信息的对话内容都经过了验证和加密。

谷歌并未给出明确的判定,双方都有理可据。但谷歌声称该API是用于配置设备且不会透露个人信息时,这其实已经验证了我们在非官方文件中发现的事实。甘布林提出了一个非常合理的观点,即该应用程序接口至少可以进行身份验证,而不必完全开放。这对谷歌来说可能是轻松就能修复的问题,但鉴于谷歌已经不是第一次因此应用程序接口而备受抨击了,想来事情也不会太快发生转变。

参考链接:https://www.t00ls.net/articles-48329.html

美女童军加州奥兰治县分部网络遭攻击 或涉及 2800 名成员信息泄露

据 Threat Post报道,美国加利福尼亚州奥兰治县(Orange County)的女童军分部 (GSOC)遭到了黑客攻击,最多可能有2800名女童军成员的个人和家庭信息资料遭到了“未授权第三方”的泄露,该组织已经向所有填写申请的成员邮箱发送了一份通知信,承认其会员数据遭到了泄露事故。

GSOC的任务执行副主席Christina Salcido在通知信件中向奥兰治县(Orange County)的美女童军分部成员致歉,并且披露了泄露信息的情况。未授权第三方非法访问了该分布协同安排部队旅行计划的账号,破解进入了GSOC的计算机网络,获得了成员的个人信息数据。这些被泄露的数据可能包括成员的姓名,出生信息,电邮地址,家庭地址,驾驶执照,健康病例和保险号等等。

GSOC希望各位女童军和家长密切注意涉及财务诈骗的可疑消息或伪装的账号,通过传统邮箱寻求GSOC分部的确认。

云天安全订阅号

云天安全订阅号

云天安全服务号

云天安全服务号

鲁公网安备 37010202002190号

鲁公网安备 37010202002190号