F5实验室报告:物联网设备已成为网络犯罪的头号目标

本次F5发布的报告扩大了涵盖的攻击数据的范围,包括物联网设备经常使用的服务。以下是分析结果摘要:

物联网设备现在是网络犯罪的头号攻击目标,超过了Web和应用程序服务器、电子邮件服务器和数据库受到的攻击数量。

正如预期的那样,telnet攻击正在下降,大多数使用端口23监听的物联网设备变得远离越少。

今年3月,各个端口的攻击流量大幅增加,其中84%来自电信公司,这种流量很可能是僵尸网络的兴起导致的。

SSH相关的攻击是针对物联网设备的头号攻击类型,其次是telnet。

来自伊朗和伊拉克的IP地址进入了前50名攻击者IP地址列表。

西班牙是受攻击最严重的国家,承受了80%的袭击。在过去一年半的时间里,西班牙一直是排名第一的国家。显然,西班牙存在严重的物联网安全问题。攻击的主要来源国包括中国、日本、波兰、美国和巴西等。

阿里安全专家预警智能电池存隐患,被攻击可致断电起火

没有黑掉操作系统,也没有触碰操作手柄,无人机起飞一分钟后像是突然被某股力量撕扯着,断电、坠毁,现场一片惊呼……这并不是影视剧中的桥段,而是阿里安全猎户座实验室资深专家侯客最新的研究成果——通过攻击智能电池,让无人机坠机,甚至所有使用智能电池的设备都将受到这一攻击方式的影响。

具体来说,侯客在演示中的攻击方式是绕过无人机电池固件升级的数字签名校验,将自制恶意固件植入到智能电池中,能够在指定条件下触发电池突然断电,让无人机坠机。为何选择攻击智能电池?侯客表示,电池是供电的基础能量单元,如果能对其实现攻击,将是一种根本性的攻破,而当前厂商普遍较为忽视智能电池的安全性,导致被攻击的可能性。

参考链接:https://www.cnbeta.com/articles/tech/782353.htm?tdsourcetag=s_pctim_aiomsg

咨询公司Rice Consulting云泄露大量敏感数据:曾为美国民主党筹款432万美元

国际网络安全咨询公司Hacken在上周发表的一篇博文中指出,Hacken网络风险研究主管Bob Diachenko在本月17日通过Shodan搜索引擎发现了一台因配置错误而公开暴露在互联网上的Buffalo TeraStation NAS网络附加存储器。NAS包含了有关Rice Consulting客户(过去的、当前的和潜在的)的详细信息,其中一个电子邮件数据库包括了有关Rice Consulting过去数千次筹款活动的详细信息,如姓名、电话号码、电子邮箱地址、地址、公司、合同、会议记录、桌面备份、员工详细信息等。

Diachenko在分析后发现,未受密码保护的NAS似乎是由总部位于美国马里兰州的Rice Consulting咨询公司负责管理的。根据Rice Consulting官方网站所展示的信息来看,该公司曾在2017年与美国民主党合作(Democratic Party US),为其筹集资金超过432万美元。

参考链接:https://www.secrss.com/articles/6024

Mirai僵尸网络软件制作人被判支付860万美元罚金

Paras Jha是参与构建Mirai僵尸网络恶意软件的三名作者之一,早在该僵尸网络于2016年震惊互联网之前就参与了DDoS攻击。对于这些犯罪行为,他必须接受六个月的家庭监禁并支付860万美元罚金。

编写Mirai的剩下两名作者是Josiah White和Dalton Norman,对于他们的指控更严重些,因为2016年的事件导致军队的物联网设备被用来攻击行业记者Brian Krebs的网站以及法国托管服务提供商OVH的服务器和全球DNS提供商Dyn。

参考链接:https://www.bleepingcomputer.com/news/security/mirai-botnet-operator-ordered-to-pay-86-million/

国泰航空发现940万乘客资料曾被未获授权取览

10月25日,澎湃新闻记者从国泰航空有限公司(国泰航空,00293.HK)方面了解到,该公司发现包含约940万乘客资料的若干资讯系统曾被未获授权取览。

这一情况是在国泰航空持续进行的资讯保安检测过程期间发现的。

总部位于香港的国泰航空方面表示,发现事件后,公司已即时采取行动进行调查及阻止事件发展,并没有证据显示任何个人资料曾被不当动用。受影响的资讯系统与国泰航空的航班运作系统为两个完全独立的系统,此次事件不会对国泰航空的航班安全构成任何影响。

国泰航空行政总裁何杲对此表示歉意称,已即时采取行动阻止事件发展,及由一间行业领先的网络安全公司协助下展开全面调查,同时进一步加强自身的资讯系统保安措施。

何杲表示,国泰航空正在透过不同途径联络受影响的乘客,并向其提供保障个人资料的建议及步骤。

他强调,“我们没有证据显示任何个人资料曾被不当动用。没有任何一位乘客的旅行及常客计划资料被全部取览,亦没有任何密码外泄。”

据了解,此次事件中受到未获授权取览的个人资料可能包括:乘客姓名、国籍、出生日期、电话号码、电邮地址、住址、护照号码、身份证号码、飞行常客计划的会员号码、顾客服务备注及过往的飞行记录资料。

此外,国泰航空还表示,有403张已逾期的信用卡号码曾被不当取览。另有27张无安全码的信用卡号码曾被不当取览。每位受影响的乘客被不当取览的资料有所不同。

据悉,国泰航空已就事件通知香港警察,并正知会各有关当局。

参考链接:https://www.t00ls.net/articles-48278.html

才发布几个小时 有黑客发现了 iOS 12.1 一个新的密码绕过漏洞

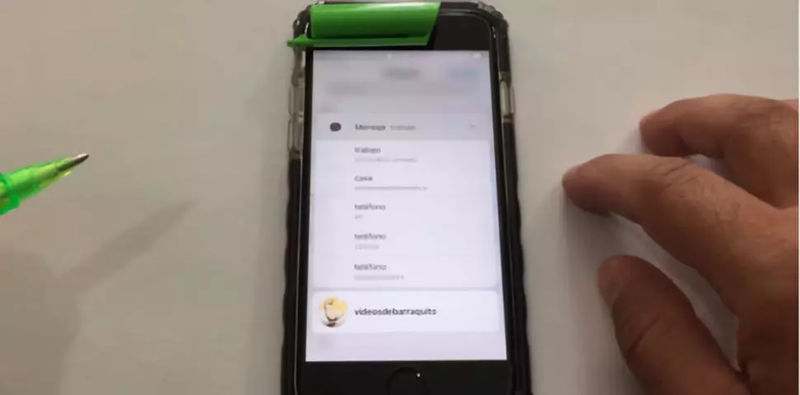

据外媒报道,就在苹果为iOS 12发布了安全补丁几个小时后,iOS狂热爱好者、黑客Jose Rodriguez在iOS 12.1中发现了又一个漏洞,即可以在绕过密码的情况下使用群组FaceTime访问联系人列表。正如Rodriguez在YouTube上上传的视频那样,用户可以通过接听电话或让Siri打电话然后切换到FaceTime上来利用密码绕过漏洞。

演示视频:https://player.youku.com/embed/XMzg5NTk5MDAyNA==

一旦切换到FaceTime状态下,即便设备还处于锁屏状态,用户只要进入右下角菜单并点击“添加联系人”之后就可以访问iPhone上的完整联系人列表。

另外,在访问联系人列表之后,用户还能通过使用iOS 3D Touch功能查看地址簿的每一位联系人的额外信息并且还能发起新的通话。

Rodriguez表示,他发现这个新的密码绕过漏洞可以在所有支持苹果群组FaceTime功能的iPhone机型上使用。不过他也指出,若想要解决掉这个漏洞则可以通过关闭Siri在主屏幕上使用功能就可以。

云天安全订阅号

云天安全订阅号

云天安全服务号

云天安全服务号

鲁公网安备 37010202002190号

鲁公网安备 37010202002190号