macOS 应用被指偷窃和上传浏览记录 大牌开发商也不例外

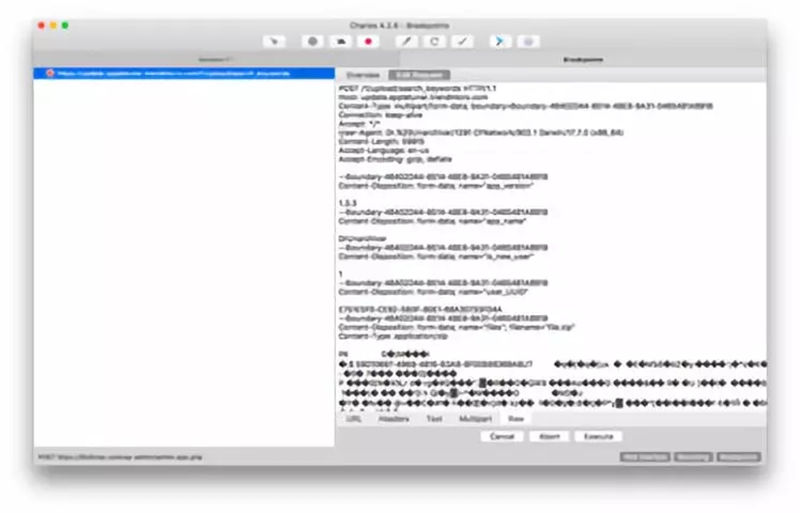

当您在macOS上授予应用程序访问主目录的权限时,即使它是来自Mac App Store的应用程序,您也应该三思而后行。我们看到了一个来自著名的软件开发商趋势科技的Mac App Store应用程序,它说服用户让他们访问他们的主目录,并带有一些回报,例如免费提供病毒扫描或清理缓存,其背后的真正原因是收集用户数据 – 尤其是浏览历史记录 – 并将其上传到其分析服务器。

用户在Malwarebytes论坛和另一份报告中报告了此问题。其他研究人员随后发现,Mac App Store上“趋势科技”发布的应用程序收集并将用户的Safari、Chrome和Firefox浏览器历史记录上传到他们的服务器。该应用程序还将收集有关系统上安装的其他应用程序的信息,所有这些信息都是在启动应用程序时收集的,然后创建一个zip文件并将其上传到人员的服务器。

参考链接:http://hackernews.cc/archives/24077

安全研究员发现39万个网站因公开的.git repo处于危险中

据外媒报道,在扫描了超过2.3亿个域名之后,Lynt Services的捷克安全研究员Vladimir Smitka发现了39万多个网站的源代码.git储存库的暴露在网上。虽然公开可用的git储存库并非什么新鲜事,但在网上公开共享一个私有储存库却不是什么好主意。

开发人员和网站管理员应当考虑的一件事是。一个production .git储存库可能包含了敏感数据例如私人API密匙和数据库密码。

参考链接:http://www.youxia.org/2018/09/41164.html

谷歌向用户发出通知:FBI正秘密调查恶意软件购买行为

FBI和科技巨头之间角力由来已久,关于是否提供用户相关信息的问题。本条新闻起码说明了,谷歌经过抗争,不得不妥协,不得不给FBI提供用户信息。但是同时,向被调查用户发送告知函件,表达了谷歌对用户知情权的尊重。

据多位收到该电子邮件的人士透露,目前谷歌公司已至少发出十封电子邮件,通知相关人士 Google 被联邦调查局要求提供用户数据,以便 FBI 调查恶意软件购买行为。但邮件当中并未提及谷歌公司是否已经应要求向联调局提供数据。

参考链接:https://www.easyaq.com/news/2110104953.shtml

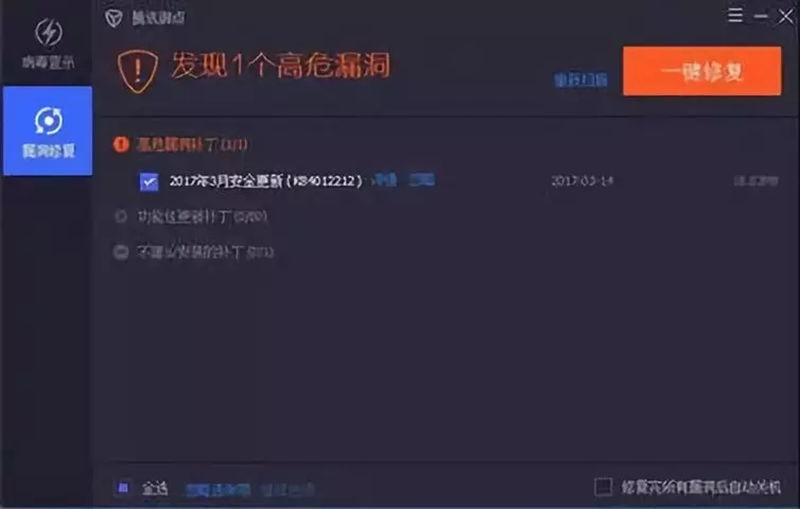

NSAFtpMiner矿工来了,已有3万台电脑中招

腾讯御见威胁情报中心近期发现黑客通过1433端口爆破入侵SQL Server服务器,再植入远程控制木马并安装为系统服务,然后利用远程控制木马进一步加载挖矿木马进行挖矿。随后,黑客还会下载NSA武器攻击工具在内网中攻击扩散,若攻击成功,会继续在内网机器上安装该远程控制木马。

木马加载的攻击模块几乎使用了NSA武器库中的十八般武器:

Eternalblue(永恒之蓝)、Doubleplsar(双脉冲星)、EternalChampion(永恒冠军)、Eternalromance(永恒浪漫)、Esteemaudit(RDP漏洞攻击)等漏洞攻击工具均被用来进行内网攻击,攻击主进程伪装成“Ftp系统核心服务”,还会利用FTP功能进行内网文件更新。其攻击内网机器后,植入远程控制木马,并继续从C2地址下载挖矿和攻击模块,进行内网扩散感染。

参考链接:https://cloud.tencent.com/developer/news/309629

黑客!英国航空公司网站遭入侵 38万张支付卡受影响

英国航空公司(简称英航)是国际航空集团(International Airlines Group)的一部分。该公司周四晚间表示,近几周,其数十万在线预订乘客的财务数据可能被盗。这家总部位于伦敦、英国最大的航空公司没有透露太多有关此次黑客入侵的信息,只是说黑客从其网站ba.com窃取了客户数据。

英航在一份声明中表示,8月21日至9月5日期间,在英航网站或应用程序上进行订票的客户“个人和财务信息”受到了影响,但没有窃取旅行或护照信息。

参考链接:http://www.youxia.org/2018/09/41149.html

ArmaRat:针对伊朗用户长达两年的间谍活动

2016年7月起至今,360烽火实验室发现一起针对伊朗Android手机用户长达两年之久的间谍活动。截至目前我们一共捕获了Android 样本18个,涉及的 C&C 域名5个。

2016 年7月,我们捕获了第一个Android平台下伪装成“Telegram Channel Assistance”应用的木马,在此后的两年中,我们又先后捕获了与此相关的数十个变种。我们发现,该木马主要伪装成社交、系统、色情视频及Adobe flash player等应用,借助社交软件Telegram进行传播。

云天安全订阅号

云天安全订阅号

云天安全服务号

云天安全服务号

鲁公网安备 37010202002190号

鲁公网安备 37010202002190号