美国NCSC:警惕俄罗斯等国瞄准这十几项技术

美国国家反情报与安全中心(简称 NCSC)美国时间7月26日发布报告称,俄罗斯、伊朗和中国对其实施经济间谍活动,并列举了情报收集者最可能窃取的十余项技术。

报告称,根据美国网络情报公司的信息,伊朗黑客组织“Rocket Kitten”多次瞄准美国的防务公司,企图窃取信息,以发展伊朗的导弹和太空计划。报告还提到俄罗斯的黑客“Eas7”和 APT28 组织。

这份报告称,网络空间仍是工业间谍威胁组织、敌对国家、在国家影响力下运营的商业公司以及代理黑客组织青睐的活动领域。人工智能(AI)、物联网(IoT)等下一代技术给美国网络带来新的漏洞,而美国的网络安全界大多未做好准备。

参考链接:https://www.easyaq.com/news/283879892.shtml

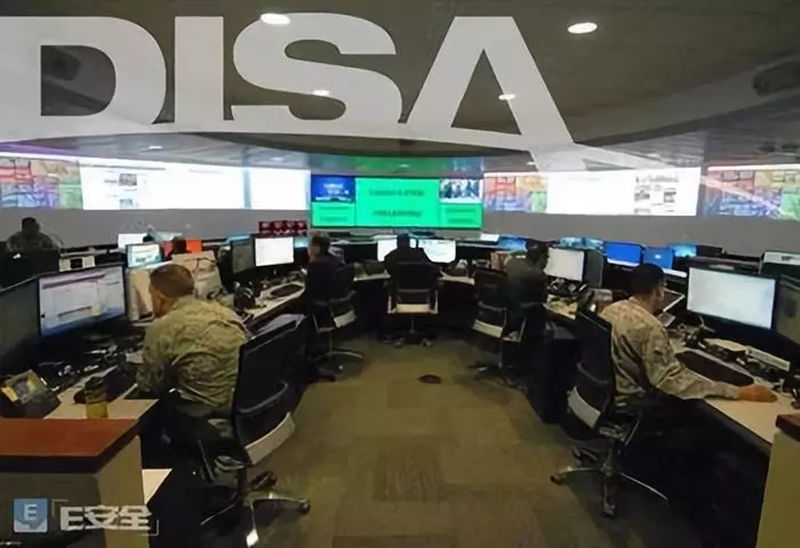

NSA计划将Sharkseer威胁检测计划转移给DISA

据美国国家安全局(NSA)一名发言人表示,NSA 正在筹划将防范恶意软件的计划“Sharkseer”转移至国防信息系统局(DISA)。

该计划旨在利用、动态生产并强化全球的威胁知识,通过商用现成品或技术(COTS技术),检测并缓解基于 Web 的恶意软件、0Day 和高级持续威胁,以此保护美国防部的网络。

参考链接:https://www.easyaq.com/news/688592684.shtml

工控系统架构中的SCADA漏洞分析

E安全7月31日讯 工控系统架构面临的主要挑战是其底层技术的双重属性,即一个典型的 ICS 组件必须能在指定的网络或系统接口与 IT(信息技术) 和 OT(运营技术) 系统交换信息。这有别于传统的热泵,制动器和电机等工业设备,这些设备以前只会被 OT 系统访问和控制。

因此,现在设备中两个接入点的存在体现了 OT/ICS 基础设施的一个主要漏洞。传统的 IT 黑客工具和技巧可首先用于接近 ICS 组件,当接近到一定程度,再实施攻击直接破坏 OT 控制或设备。

参考链接:https://www.easyaq.com/news/1941420597.shtml

恶意网站忽悠 iOS 用户拨打假冒的 Apple Care 客服电话

来自印度的“技术支持诈骗”,最近又被发现玩出了新花样 —— 因为诈骗者会向苹果用户发去网络钓鱼电子邮件、将之忽悠到虚假的苹果网站、然后拨打所谓的 Apple Care 客服电话。由于普通用户难以了解网络钓鱼的复杂性和网页的格式,导致其很容易错误地相信自己的设备已经“因为非法活动而被苹果官方给锁定”。在受害者打去电话之后,诈骗者就会沿用老套路来索取钱财。

近年来,由于移动互联网和智能手机的兴起,“技术支持诈骗者”开始将目光瞄向了移动领域。因为很多人的生活都与移动设备紧密相连,所以这些目标成为了“新的肥肉”。

参考链接:http://hackernews.cc/archives/23682

美国医疗保健公司Blue Springs Family Care近4.5万条记录遭泄露

Blue Springs Family Care是一家位于美国密苏里州的医疗保健公司,成立于1979年,主要为杰克逊县的当地居民提供家庭医疗服务。最近的新闻报道显示,Blue Springs Family Care遭遇了勒索软件攻击,而被落入攻击者手里的数据达到了近4.5(44,979)万条。

该公司在一封公开信中指出,攻击者可能获得了各种患者记录信息,这至少包括:患者的全名、住址和出生日期、帐号、社会保险号、残疾等级、医疗诊断和驾驶执照/身份证号码。

公开信还指出,勒索软件攻击首次发现于2018年5月12日。负责对此次攻击进行调查的人员发现,该公司的计算机系统已被“未经授权的一方”攻击,并且各种恶意软件程序已上传至系统,而其中一个恶意软件程序就包含了恶意加密功能。

参考链接:https://www.hackeye.net/securityevent/15361.aspx

FELIXROOT后门恶意软件沉寂后再度出现

静默近一年后后,FELIXROOT后门恶意软件出现在一场新的垃圾邮件活动中,在其中使用了包含环境保护工作研讨会信息的武器化诱饵文件。

该后门具有一系列功能,包括能够通过Windows管理工具(WMI)和Windows注册表对目标系统进行指纹识别;能够删除和执行文件及批处理脚本;远程shell执行;信息泄露。

根据FireEye的分析,新活动中的俄语文档利用了两个较旧的Microsoft Office漏洞。首先,附件利用CVE-2017-0199下载第二阶段有效载荷; 然后,下载的文件被CVE-2017-11882武器化,以便在受害者的机器上删除并执行后门二进制文件。

参考链接:https://www.hackeye.net/securityevent/15367.aspx

(来源:云天安全搜集整理互联网安全资讯)

云天安全订阅号

云天安全订阅号

云天安全服务号

云天安全服务号

鲁公网安备 37010202002190号

鲁公网安备 37010202002190号